Email là phương thức giao tiếp ưa chọn của các doanh nghiệp trên khắp thế giới. Đây cũng là phương tiện có thể tấn công ưa thích của hacker vì lý do dễ sử dụng và chi phí thấp, và kể từ thời kỳ sơ khai của email, các thủ thuật spam đã tiếp tục phát triển thành những mối đe dọa tinh vi.

Một mối hiểm họa đặc biệt đáng sợ đó là Tấn công xâm nhập Email Doanh nghiệp (BEC) vẫn đang tiếp tục trở nên phổ biến hơn.

Các cuộc tấn công BEC (còn được biết đến là phương thức “săn cá voi”, nghĩa là lừa đảo trực tuyến hoặc giả mạo CEO) sử dụng các chiến thuật lừa đảo khác nhau để mạo danh một nguồn liên hệ đáng tin. Chúng kết hợp các nghiên cứu và thủ thuật xã hội để mạo danh giám đốc điều hành doanh nghiệp, công ty bất động sản, công ty xác minh quyền sở hữu, công ty luật và thậm chí cả FBI nhằm cố để lấy được những khoản tiền lớn hoặc trao đổi thông tin nhận dạng cá nhân (PII ), chiêu trò này có thể được áp dụng trong các cuộc tấn công BEC tương lai và các hình thức tội phạm mạng khác. Nạn nhân của các cuộc tấn công BEC thường bị lừa khi tin rằng họ chỉ đang thực hiện một giao dịch thông thường, chẳng hạn như thực hiện đơn đặt hàng với nhà cung cấp, chuyển tiền cho giám đốc điều hành hoặc gửi thông tin nhạy cảm cho đại diện nhân sự.

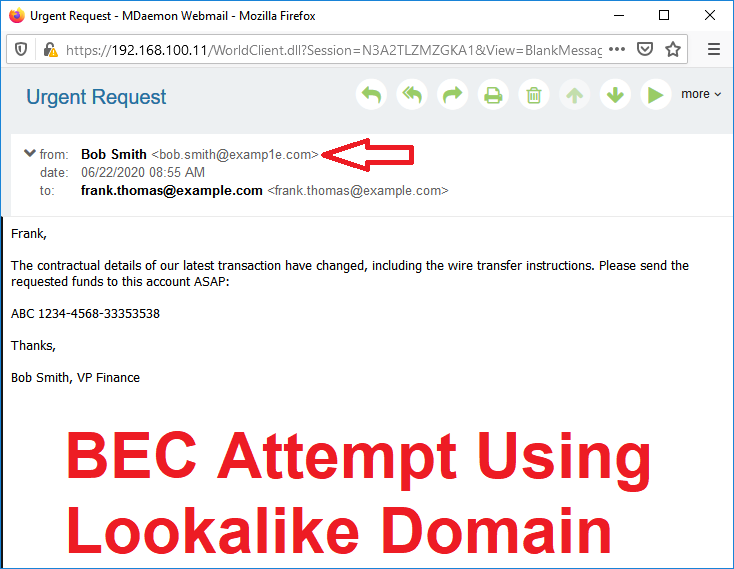

Tấn công xâm nhập email doanh nghiệp bằng miền lookalike

Ngoại trừ những ai có địa chỉ người gửi giả mạo, nhiều cuộc tấn công BEC được gửi từ địa chỉ email hợp lệ bằng các thông tin thu thập được thông qua lừa đảo, tấn công brute force, hoặc dữ liệu thu được trong một cuộc xâm phạm cơ sở dữ liệu giống như những người bị tấn công trong vụ Equifax năm 2017 hoặc T-Mobile vào năm 2019. Và quý 1 năm 2020 đã chứng kiến một số lượng kỷ lục các vụ xâm phạm dữ liệu, xu hướng này có thể vẫn sẽ tiếp diễn.

Các cuộc tấn công BEC được chuẩn bị kỹ lưỡng đã tạo ra mối đe dọa nghiêm trọng đối với các doanh nghiệp với bất kỳ quy mô nào bởi sự tinh vi của bọn chúng. Chúng không chứa phần mềm độc hại, liên kết độc hại hoặc tệp đính kèm. Do đó, trong nhiều trường hợp, chúng thường có thể vượt qua các bộ lọc thư rác và các cổng bảo mật email, điều này khiến chúng trở nên đặc biệt nguy hiểm.

Đề phòng trước những chiêu trò lừa đảo phổ biến

Một số ví dụ phổ biến nhất về xâm nhập email doanh nghiệp bao gồm:

- Giao dịch bất động sản: Trong giao dịch bất động sản, bọn tội phạm có thể mạo danh người bán, người môi giới, công ty chủ quyền hoặc công ty luật để lừa người mua nhà chuyển tiền vào một tài khoản gian lận.

- Đánh cắp đữ liệu và mẫu W-2: Tội phạm thường sử dụng tài khoản email điều hành giả mạo hoặc đã bị xâm nhập để gửi các yêu cầu gửi thông tin W-2 (biểu mẫu thuế của Hoa Kỳ) hoặc thông tin nhận dạng cá nhân khác cho bộ phận nhân sự hoặc những cá nhân khác trong doanh nghiệp, những người lưu giữ hồ sơ bí mật của nhân viên.

- Chuỗi cung ứng: Tội phạm sẽ gửi yêu cầu chuyển tiền để rửa tiền trong khi quá trình giao dịch kinh doanh đang chờ được xử lý, giao dịch hoặc thanh toán hóa đơn đến tài khoản được quản lý bởi các nhóm tội phạm có tổ chức.

- Công ty luật: Tội phạm khi phát hiện thông tin về vụ một kiện đang chờ được xử lý hoặc ủy thác và sẽ mạo danh thân chủ của công ty luật để thay đổi thông tin ngân hàng người nhận thành một tài khoản lừa đảo.

Tổn thất toàn cầu đối với tấn công email doanh nghiệp đã tăng gấp đôi từ năm 2018 đến năm 2019

Các số liệu thống kê thật đáng phải kinh ngạc. Từ tháng 6 năm 2016 đến tháng 7 năm 2019, hơn 166.000 vụ tấn công BEC đã được báo cáo, với tổng thiệt hại ước tính hơn 26 tỷ USD. Chỉ trong khoảng thời gian một năm từ tháng 5 năm 2018 đến tháng 7 năm 2019, thiệt hại được báo cáo trên toàn cầu đã tăng 100%.

Dựa trên dữ liệu khiếu nại của các nạn nhân, các vụ lừa đảo của BEC nhắm vào ngành bất động sản đang gia tăng. Từ năm 2015 đến năm 2017, số nạn nhân của các vụ lừa đảo BEC bất động sản đã tăng hơn 1100% và thiệt hại tài chính tăng gần 2200%. Tháng 5 năm 2018 là tháng có số lượng nạn nhân bất động sản cao nhất kể từ năm 2015 và tháng 9 năm 2017 báo cáo về thiệt hại của nạn nhân tăng cao nhất.

Các sự cố nổi bật gần đây về Lừa đảo BEC

Đầu năm nay, Quỹ Đầu tư Na Uy đã tổn thất hơn 100 triệu Đô la vì một vụ lừa đảo tấn công email doanh nghiệp.

Bang Washington gần đây đã tốn hàng triệu đô la cho bảo hiểm thất nghiệp vì một vụ lừa đảo trực tuyến.

Vào năm 2013, Google và Facebook đã mất hơn 100 triệu USD do một kế hoạch mạo danh nhà sản xuất lớn của châu Á.

Vào tháng 8 năm 2017, Đại học MacEwan đã mất gần 12 triệu đô vì một chiến dịch lừa đảo mạo danh một công ty xây dựng và hợp đồng.

Vào tháng 6 năm 2017, một thẩm phán ở New York đã mất hơn 1 triệu đô la trong vụ lừa đảo bất động sản bắt đầu từ một email tự nhận là của luật sư bất động sản của cô ấy.

Và vào năm 2018, một báo cáo về việc một chuỗi rạp chiếu phim ở Hà Lan mất hơn 21,5 triệu đô la vì một yêu cầu chuyển tiền “tuyệt mật” được gửi đến giám đốc tài chính của công ty.

Bất chấp những nỗ lực nâng cao nhận thức về những trò gian lận này, các cuộc tấn công BEC vẫn tiếp tục dai dẳng và thoái thác, dẫn đến thiệt hại lớn về tài chính đối với các doanh nghiệp và xâm phạm dữ liệu đối với các tổ chức y tế và chính phủ.

Tại sao các mối đe dọa từ xâm nhập email doanh nghiệp lại nguy hiểm như vậy?

Các cuộc tấn công email doanh nghiệp cố tình mưu ý để vượt qua các cơ chế bảo mật tiêu chuẩn như bộ lọc thư rác và phần mềm chống vi-rút, và chúng rất nguy hiểm với nhiều lý do.

- Chúng không chứa phần mềm độc hại. Các cuộc tấn công BEC thường không chứa phần mềm độc hại. Thay vào đó, họ sử dụng kiến thức xã hội xảo quyệt lừa người dùng để nghĩ rằng chúng hợp pháp.

- Chúng có thể vượt qua nhiều bộ lọc thư rác. Các chiêu trò gian lận BEC thường được trau chuốt kỹ lưỡng và không có lỗi chính tả hoặc ngữ pháp. Do đó, chúng thường có thể vượt qua nhiều bộ lọc thư rác.

- Chúng được cá nhân hóa cao. Những kẻ lừa đảo dành thời gian nghiên cứu đối tượng, nạn nhân rất lâu trước khi thực hiện một cuộc tấn công. Chúng lùng sục các trang web công cộng, mạng xã hội và thậm chí cả web đen để tìm thông tin cụ thể, bao gồm tên và thông tin lý lịch của các giám đốc điều hành công ty. Với thông tin đầy đủ và vốn kiến thức về phong cách viết của một giám đốc điều hành, email của chúng trở nên đáng tin.

Cần làm gì để ngăn chặn các cuộc tấn công BEC?

Nhiều quốc gia đã thực hiện nỗ lực trong việc phối hợp để phá hủy các chương trình BEC quốc tế. Nỗ lực này, được gọi là Chiến dịch WireWire và có sự tham gia của Bộ An ninh Nội địa Hoa Kỳ, Bộ Ngân khố và Bưu điện Hoa Kỳ, bắt giữ được 74 vụ trên nhiều quốc gia. Thật không may, những cuộc tấn công này sẽ tiếp tục chừng nào bản chất con người vẫn còn có thể bị lợi dụng vì lợi ích cá nhân. Trên thực tế, một báo cáo gần đây của Get Safe Online chỉ ra rằng hơn một phần ba (37%) nhân viên không biết phải tìm kiếm những gì để xác định các trò gian lận email phổ biến. Báo cáo cũng chỉ ra rằng cứ 20 nạn nhân của vụ lừa đảo qua email thì có một người xấu hổ đến mức họ phải giấu lỗi lầm của mình với đồng nghiệp.

Các doanh nghiệp dù ở quy mô nào cũng phải luôn cảnh giác trước những mối đe dọa này. Như người ta thường nói, kiến thức là sức mạnh, và biết cách các cuộc tấn công BEC hoạt động cũng như cách xác định để tránh là yếu tố then chốt.

Biên dịch bởi Thảo Vân – Iworld.com

more recommended stories

Đăng ký dùng thử KeyShot Studio Pro bản quyền full tính năng

Đăng ký dùng thử KeyShot Studio Pro bản quyền full tính năngBạn là nhà thiết kế đồ.

Hướng dẫn lấy lại các license key từ trang VLSC – Update cách làm mới nhất

Hướng dẫn lấy lại các license key từ trang VLSC – Update cách làm mới nhấtHiện tại, Microsoft đã dừng hỗ.

Tải xuống và cài đặt Adobe Creative Cloud bản quyền cho desktop chi tiết nhất

Tải xuống và cài đặt Adobe Creative Cloud bản quyền cho desktop chi tiết nhấtHướng dẫn tải xuống và cài.

Microsoft buộc người dùng Azure xác thực đa yếu tố (MFA) từ tháng 07.2024

Microsoft buộc người dùng Azure xác thực đa yếu tố (MFA) từ tháng 07.2024Vừa qua, Microsoft đã đưa ra.

Cập nhật tính năng mới nhất trong V-Ray 6 Update 2 | Ứng dụng cho 3Dsmax và Sketchup

Cập nhật tính năng mới nhất trong V-Ray 6 Update 2 | Ứng dụng cho 3Dsmax và SketchupV-Ray 6 Update 2 – một bước.

Trải nghiệm phiên bản Enscape 4.0 mới nhất | Nền tảng render cho tương lai

Trải nghiệm phiên bản Enscape 4.0 mới nhất | Nền tảng render cho tương laiEnscape là phần mềm render thời gian.

Freepik gia nhập cuộc đua AI với tính năng Freepik Pikaso

Freepik gia nhập cuộc đua AI với tính năng Freepik PikasoFreepik chắc hẳn là một cái.

[Đăng ký tham gia] webinar: Unlocking the power of AI with Adobe Creative Cloud

[Đăng ký tham gia] webinar: Unlocking the power of AI with Adobe Creative CloudTrong kỷ nguyên công nghệ phát.